项目地址:https://github.com/vmayoral/robot_hacking_manual,https://github.com/aliasrobotics/aztarna

首先下载项目

下载靶场 git clone https://github.com/vmayoral/robot_hacking_manual.git cd ./robot_hacking_manual/2_writeups/1_reconnaissance/robot_footpring/tutorial1 下载aztarna探测工具 git clone https://github.com/aliasrobotics/aztarna.git

修改部分配置

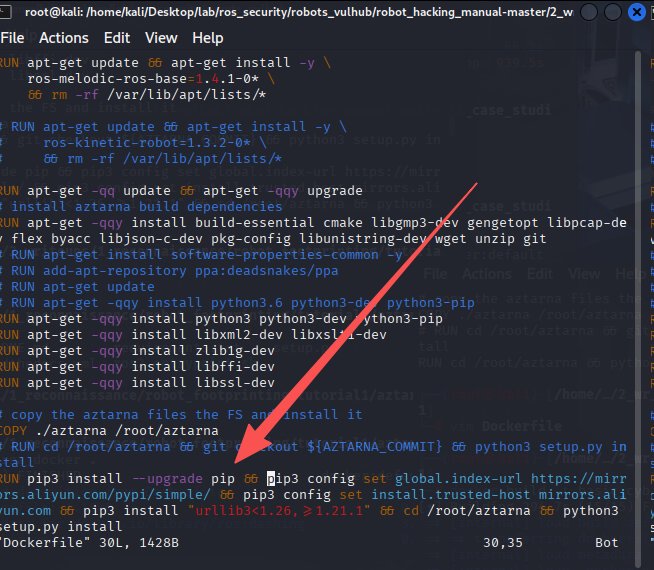

修改Dockerfile(网络和版本问题)

vim Dockerfile

将最后一段话替换成一下:

RUN pip3 install --upgrade pip && pip3 config set global.index-url https://mirrors.aliyun.com/pypi/simple/ && pip3 config set install.trusted-host mirrors.aliyun.com && pip3 install "urllib3<1.26,>=1.21.1" && cd /root/aztarna && python3 setup.py install

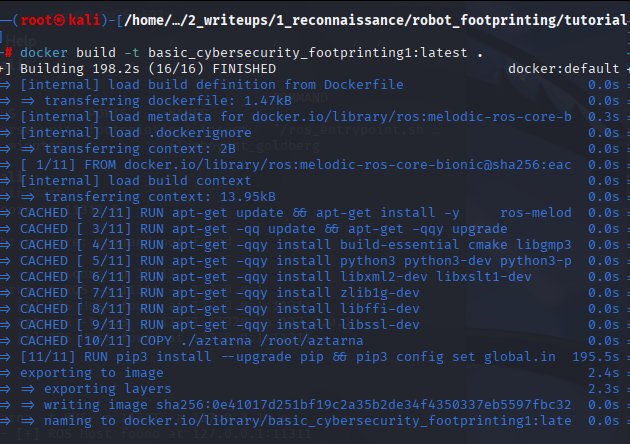

按照其教程构建启动环境

docker build -t basic_cybersecurity_footprinting1:latest .

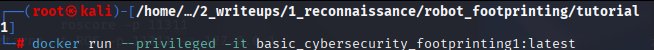

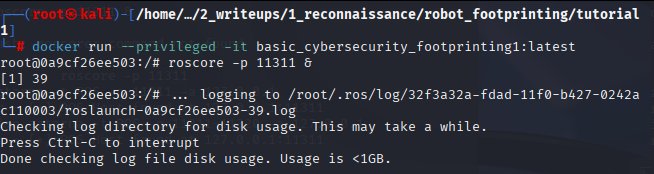

docker run --privileged -it basic_cybersecurity_footprinting1:latest

docker run --privileged -it basic_cybersecurity_footprinting1:latest

开启

开启

让我们在默认端口中启动一个ROS实例,然后查看如何aztarna能够检测它

roscore -p 11311 &

让我们在默认端口中启动一个ROS实例,然后查看如何aztarna能够检测它

roscore -p 11311 &

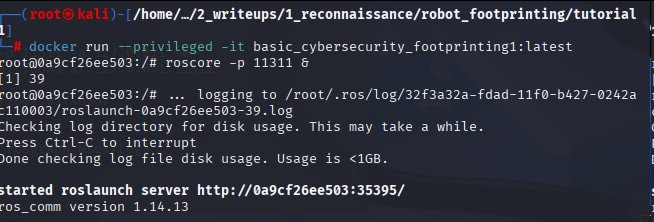

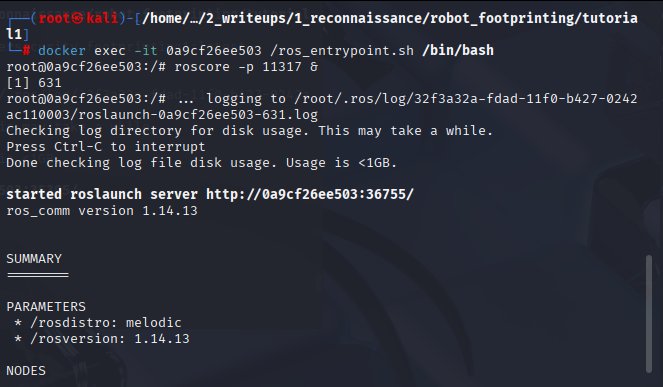

roscore -p 11317 &

roscore -p 11317 &

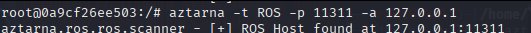

开始进行探测

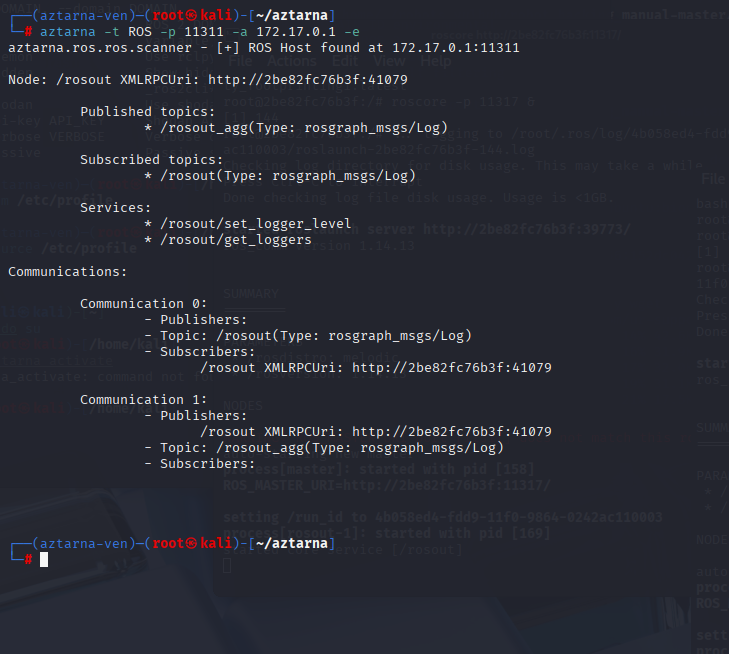

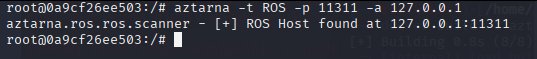

探测其默认端口11311

aztarna -t ROS -p 11311 -a 127.0.0.1

探测成功

探测成功

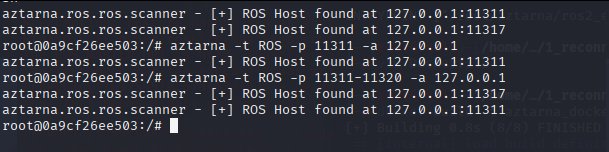

多端口探测

多端口探测

下面进行本地部署aztarna进行机器人扫描

创建python虚拟环境

cd ~

mkdir ~/aztarna

python3.7 -m venv aztarna-venv

source ~/aztarna/aztarna-ven/bin/activate

在你自己的aztarna项目目录下进行安装 aztarna

python setup.py install

安装好了aztarna

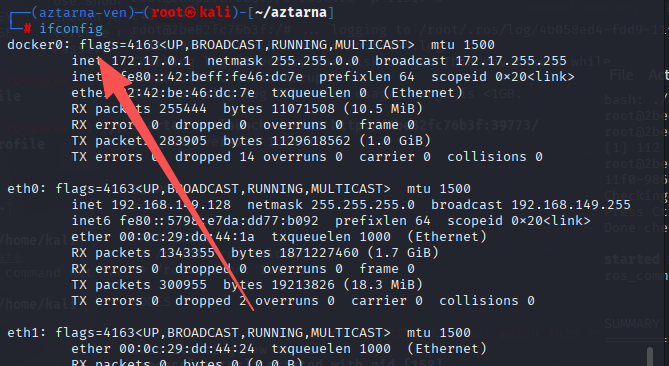

查看docker 内部ip

下面进行本地部署aztarna进行机器人扫描

创建python虚拟环境

cd ~

mkdir ~/aztarna

python3.7 -m venv aztarna-venv

source ~/aztarna/aztarna-ven/bin/activate

在你自己的aztarna项目目录下进行安装 aztarna

python setup.py install

安装好了aztarna

查看docker 内部ip

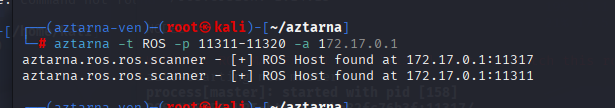

对其进行使用

对其进行使用

正常能够扫描和使用

正常能够扫描和使用