项目地址

https://github.com/aliasrobotics/RCTF

rctf-scenario1

这个靶场是为了你了解如果已经getshell,如何进行机器人漏洞利用,如查看敏感信息

靶场地址 https://github.com/aliasrobotics/rctf-scenario1

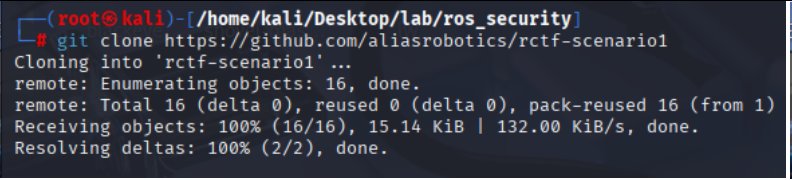

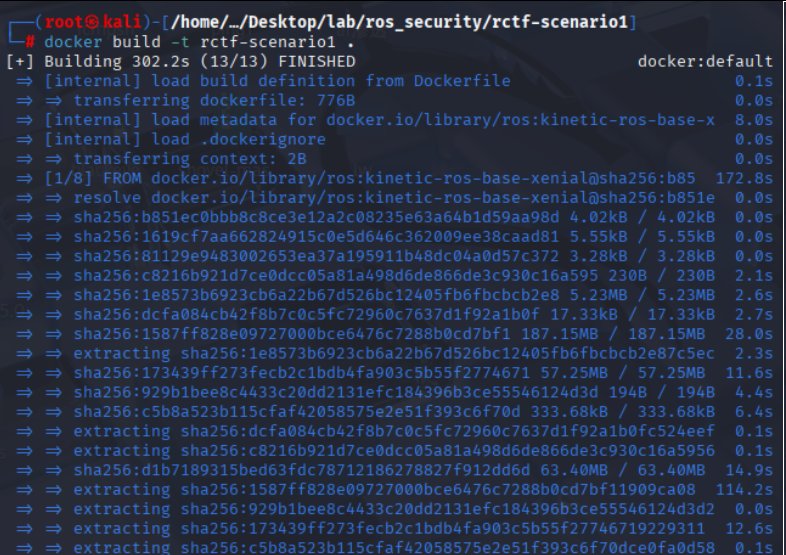

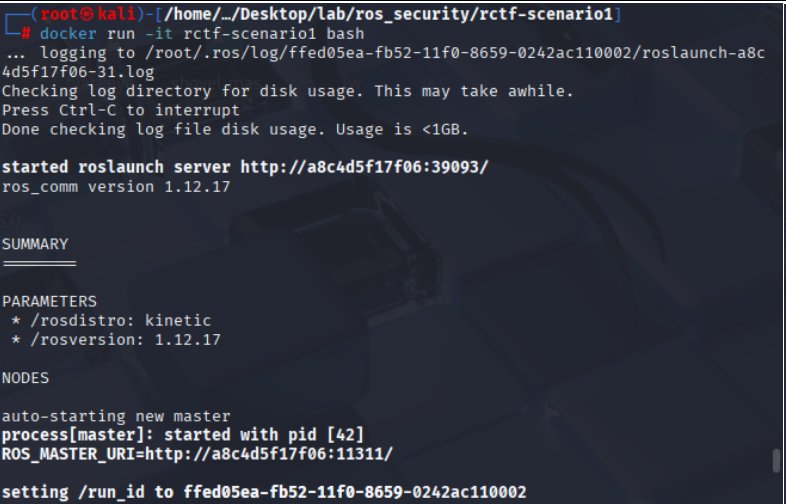

1.拉取搭建靶场

git clone https://github.com/aliasrobotics/rctf-scenario1 cd rctf-scenario1 docker build -t rctf-scenario1 . docker run -it rctf-scenario1 bash

2.查看敏感信息

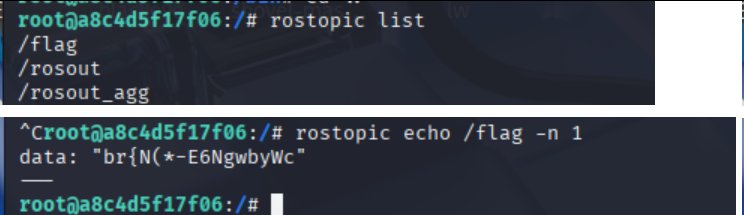

rostopic list

rostopic echo /flag -n 1

得到flag:br{N(*-E6NgwbyWc

本靶场主要要求其掌握rostopic 的相关用法

得到flag:br{N(*-E6NgwbyWc

本靶场主要要求其掌握rostopic 的相关用法

rctf-scenario2

项目地址

https://github.com/aliasrobotics/rctf-scenario2

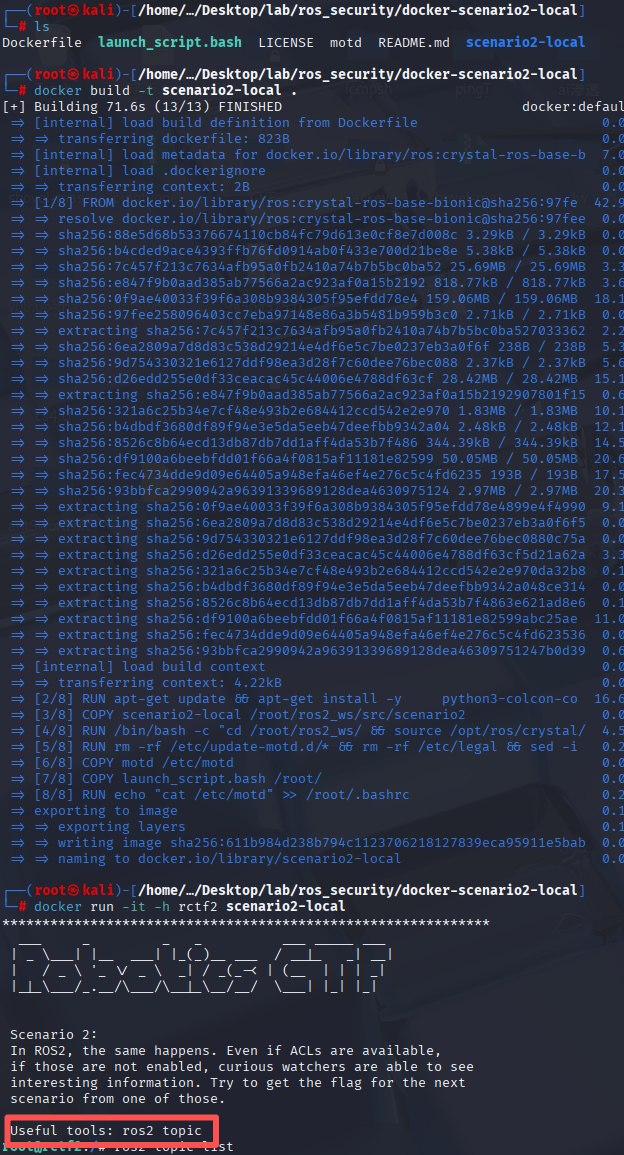

直接照葫芦画瓢

git clone https://github.com/aliasrobotics/docker-scenario2-local

cd docker-scenario2-local

docker build -t scenario2-local .

docker run -it -h rctf2 scenario2-local

提示 Useful tools: ros2 topic

提示 Useful tools: ros2 topic

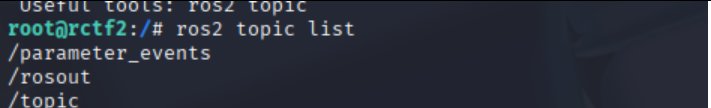

其中 /parameter_events和、/rosout是默认话题

直接查看/topic即可

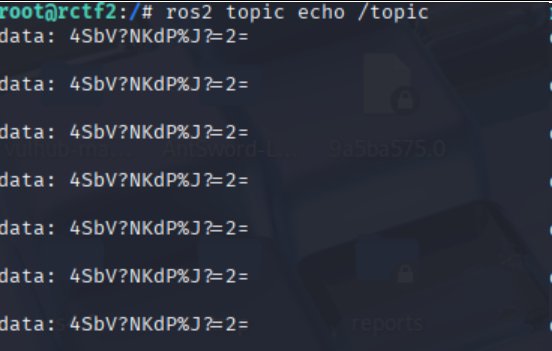

ros2 topic echo /topic

其中 /parameter_events和、/rosout是默认话题

直接查看/topic即可

ros2 topic echo /topic

故flag: 4SbV?NKdP%J?=2=

故flag: 4SbV?NKdP%J?=2=